Entendendo Ameaças Internas

Definindo Ameaças Internas: Dos Fundamentos às Estratégias Avançadas de Cibersegurança

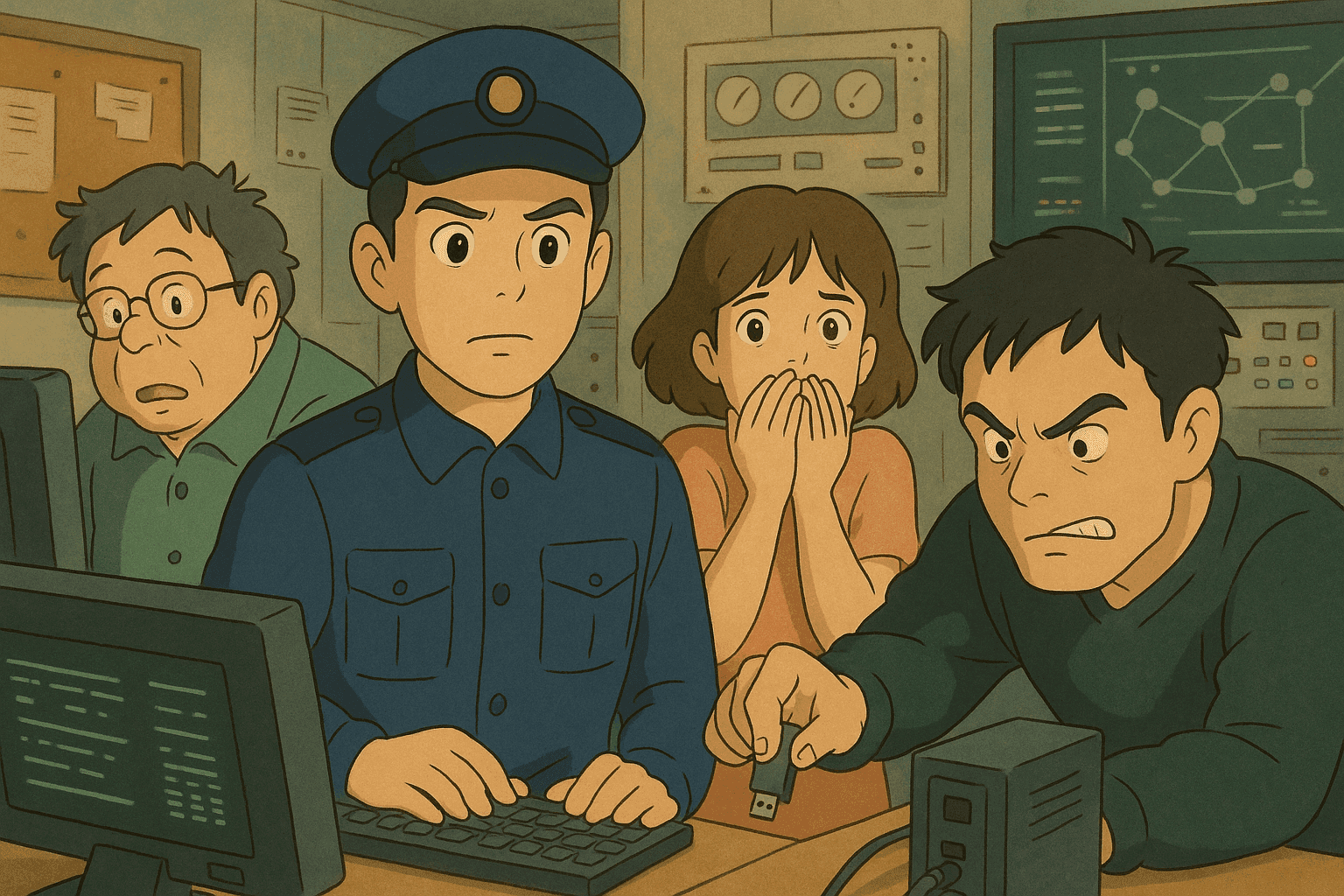

Ameaças internas estão entre os riscos mais desafiadores que as organizações modernas enfrentam. Sejam elas intencionais ou acidentais, essas ameaças envolvem indivíduos com acesso autorizado a informações ou sistemas sensíveis que, consciente ou inconscientemente, comprometem a confidencialidade, integridade ou disponibilidade dos recursos da organização. Neste blog técnico de formato longo, exploraremos tudo, desde os conceitos básicos sobre ameaças internas até estratégias avançadas de mitigação, exemplos do mundo real e até mesmo amostras de código práticas em Bash e Python. Este guia foi projetado tanto para iniciantes que estão começando a aprender sobre ameaças internas quanto para profissionais de cibersegurança que buscam insights mais avançados.

“Ameaças internas se manifestam de várias formas: violência, espionagem, sabotagem, roubo e atos cibernéticos.”

– Agência de Segurança Cibernética e Infraestrutura (CISA)

Índice

- Introdução

- Compreendendo as Ameaças Internas

- Tipos de Ameaças Internas

- Exemplos Reais de Ameaças Internas

- Detecção de Ameaças Internas

- Casos de Uso Técnicos e Amostras de Código

- Avaliação e Gerenciamento de Ameaças Internas

- Boas Práticas para Mitigação de Ameaças Internas

- Conclusão

- Referências

Introdução

No mundo digitalmente interconectado de hoje, as ameaças internas estão aumentando tanto em frequência quanto em sofisticação. Organizações que operam em setores altamente regulamentados, como finanças, saúde e governo, bem como no setor privado, devem reconhecer os riscos representados por indivíduos com acesso privilegiado. Ameaças internas podem assumir várias formas — desde ações negligentes que expõem dados sensíveis até atividades deliberadas destinadas a sabotar sistemas ou roubar propriedade intelectual.

Este post foi otimizado para SEO com palavras-chave como “ameaças internas”, “cibersegurança”, “mitigação de ameaças internas”, “CISA”, “detecção de ameaças cibernéticas”, “varredura de logs” e “Python cibersegurança”. Seja você um profissional de TI, um especialista em cibersegurança ou até mesmo um iniciante interessado em boas práticas, este guia fornecerá insights essenciais sobre como definir, detectar e mitigar ameaças internas.

Compreendendo as Ameaças Internas

Antes de mergulharmos nos detalhes técnicos e estratégias de mitigação, é fundamental esclarecer o que constitui um insider e uma ameaça interna. As definições fornecidas pela CISA são amplamente reconhecidas e servem como ponto de referência crucial.

O que é um Insider?

Um insider é qualquer indivíduo que possui ou já possuiu acesso autorizado aos recursos de uma organização. Isso inclui:

- Empregados

- Prestadores de serviço

- Fornecedores

- Consultores

- Pessoal de manutenção ou limpeza

Insiders geralmente detêm informações sensíveis sobre as operações, planos e propriedade intelectual da organização. Sua familiaridade com sistemas internos, pontos fracos e rotinas operacionais torna seu acesso particularmente valioso — e perigoso, caso seja mal utilizado.

O que é uma Ameaça Interna?

Segundo a CISA, uma ameaça interna é definida como:

“A ameaça de que um insider use seu acesso autorizado, consciente ou inconscientemente, para causar danos à missão, recursos, pessoal, instalações, informações, equipamentos, redes ou sistemas do departamento.”

As ameaças internas podem ser motivadas por diversos fatores e resultar em:

- Espionagem

- Divulgação não autorizada de informações sensíveis

- Sabotagem de infraestrutura física ou virtual

- Violência no local de trabalho

- Corrupção ou envolvimento com crime organizado

Compreender essas definições permite que as organizações comecem a construir um programa abrangente de mitigação de ameaças internas, focado em detecção precoce, avaliação de risco adequada e resposta a incidentes.

Types de Ameaças Internas

Ameaças internas podem ser categorizadas amplamente com base na intenção e nas ações do insider. Compreender essas classificações é crucial para elaborar estratégias eficazes de detecção e mitigação.

Ameaças Não Intencionais

Ameaças internas não intencionais ocorrem quando funcionários ou indivíduos confiáveis expõem ou comprometem informações sensíveis inadvertidamente. Existem duas subcategorias:

-

Negligência

Envolve descuido ou desrespeito aos protocolos de segurança estabelecidos. Por exemplo:- Permitir acesso não autorizado deixando alguém “carona” entrar por uma porta segura.

- Perder um dispositivo de armazenamento portátil que contém dados confidenciais.

- Ignorar solicitações de instalação de atualizações ou patches de segurança.

-

Ações Acidentais

Acontecem quando ações bem-intencionadas resultam em riscos imprevistos. Exemplos:- E-mails enviados para destinatários errados contendo informações sensíveis.

- Clicar em mensagens de phishing que introduzem malware na rede.

- Descarte inadequado de documentos confidenciais.

Ameaças Intencionais

Ameaças intencionais, frequentemente chamadas de ameaças internas maliciosas, envolvem ações deliberadas destinadas a prejudicar a organização. Exemplos:

- Vazamento de dados proprietários para concorrentes ou entidades estrangeiras.

- Sabotagem de componentes de infraestrutura crítica.

- Roubo de propriedade intelectual para avançar carreira pessoal ou agenda própria.

- Violência no local de trabalho devido a queixas como rebaixamento, falta de reconhecimento ou demissão.

Outras Ameaças Relacionadas a Insiders

Além das ameaças não intencionais e intencionais, duas categorias adicionais merecem atenção:

-

Ameaças Colusivas

Ocorrem quando um ou mais insiders colaboram com agentes externos. Tal colaboração pode viabilizar:- Esquemas de fraude

- Roubo de propriedade intelectual

- Espionagem

- Sabotagem

-

Ameaças de Terceiros

Prestadores de serviço e fornecedores com acesso à rede ou instalações podem se tornar fontes de risco. Eles podem violar protocolos de segurança, propositalmente ou não, tornando seu perfil de risco semelhante ao de empregados internos.

Exemplos Reais de Ameaças Internas

-

Caso Edward Snowden:

Talvez o exemplo mais célebre de ameaça interna. Snowden, ex-contratado da NSA, divulgou dados confidenciais, destacando os perigos de acesso privilegiado e conhecimento técnico para vazar informações sensíveis. -

Violação de Dados da Target (2013):

Insiders e agentes externos colaboraram para comprometer sistemas de ponto de venda, resultando no roubo de dados de clientes. Ainda que envolvesse elementos externos, evidencia riscos de ameaças colusivas e de terceiros. -

Negligência em Instituições Financeiras:

Um funcionário de banco expôs dados críticos ao enviá-los para o e-mail errado. Esse erro acidental reforça que ameaças internas podem ser fruto de falha humana, não apenas de má intenção. -

Sabotagem em Ambientes Industriais:

Em sistemas de controle industrial, empregados descontentes podem alterar configurações, causando interrupções significativas em infraestrutura física e digital.

Detecção de Ameaças Internas

Detectar ameaças internas exige uma abordagem em camadas que combine análise comportamental e monitoramento técnico.

Análise Comportamental

-

User Behavior Analytics (UBA):

Ferramentas que monitoram atividades de usuários para detectar desvios de padrões normais. -

Detecção de Anomalias:

Modelos de machine learning ou estatísticos analisam tráfego de rede, logs e padrões de acesso, identificando possíveis abusos.

Monitoramento Técnico

-

Agregação e Análise de Logs:

Consolidação de logs em soluções SIEM para correlação de eventos e identificação de atividades suspeitas. -

Endpoint Detection and Response (EDR):

Monitoramento contínuo de endpoints para detectar execução de scripts não autorizados, acesso anômalo a arquivos ou tentativas de desativar controles de segurança. -

Análise de Tráfego de Rede:

Inspeção profunda de pacotes para identificar tentativas de exfiltração de dados ou bypass de protocolos.

Casos de Uso Técnicos e Amostras de Código

Varredura de Logs com Bash

Suponha um arquivo de log “access.log” que registra eventos de acesso de usuários. O script abaixo procura tentativas repetidas de login falho — indicador comum de negligência ou tentativa de violação.

#!/bin/bash

# Arquivo: scan_failed_logins.sh

# Descrição: Varre access.log em busca de tentativas repetidas de login falho

LOG_FILE="access.log"

LIMITE=5

echo "Varrendo $LOG_FILE em busca de tentativas de login falho..."

# Extrai linhas contendo "Failed login" e conta ocorrências por usuário

awk '/Failed login/ { usuario=$3; cont[usuario]++ } END { for(u in cont) if(cont[u] >= '$LIMITE') print "Usuário:", u, "com", cont[u], "tentativas falhas." }' "$LOG_FILE"

echo "Varredura concluída."

Exemplo de Análise de Logs em Python

#!/usr/bin/env python3

"""

Arquivo: parse_logs.py

Descrição: Analisa access.log para atividades suspeitas de login usando Python.

"""

import re

from collections import defaultdict

LOG_FILE = "access.log"

PADRAO_FALHA = re.compile(r'(\S+) .*Failed login for user (\S+)')

LIMITE = 5

def analisar_log(caminho):

"""Lê o log e conta eventos de login falho por usuário."""

contagem = defaultdict(int)

with open(caminho, 'r') as f:

for linha in f:

m = PADRAO_FALHA.search(linha)

if m:

_, usuario = m.groups()

contagem[usuario] += 1

return contagem

def relatar_anomalias(contagem):

"""Exibe usuários que excederam o limite de falhas."""

print(f"Usuários com mais de {LIMITE} logins falhos:")

for usuario, total in contagem.items():

if total >= LIMITE:

print(f"Usuário: {usuario} teve {total} tentativas de login falhas.")

if __name__ == "__main__":

dados = analisar_log(LOG_FILE)

relatar_anomalias(dados)

Avaliação e Gerenciamento de Ameaças Internas

-

Avaliação de Risco:

Identificar ativos críticos e quem possui acesso. -

Implementação de Soluções de Monitoramento:

SIEM, EDR e UBA são fundamentais. -

Políticas Claras e Treinamento:

Reduzem ameaças não intencionais. -

Planejamento de Resposta a Incidentes:

Ações imediatas, comunicação e análise pós-incidente. -

Auditorias e Testes Regulares:

Revelam vulnerabilidades e garantem conformidade. -

Análise Comportamental Contínua:

Diminui o tempo entre detecção e remediação. -

Criptografia e Controle de Acesso:

Minimiza riscos de exfiltração.

Boas Práticas para Mitigação de Ameaças Internas

Estabeleça uma Cultura de Segurança

- Treinamentos regulares

- Incentive denúncias de atividades suspeitas

Empregue Segurança em Camadas

- Autenticação multifator (MFA)

- Controle de acesso baseado em função (RBAC)

- Data Loss Prevention (DLP)

Monitore e Revise Acessos

- Revisão contínua de logs

- Alertas automáticos

Resposta e Recuperação

- Plano robusto de resposta a incidentes

- Revisão pós-incidente

Use Tecnologia para Visibilidade

- Análises avançadas e machine learning

- Integração de ferramentas (SIEM, EDR, UBA)

Conclusão

Ameaças internas representam um desafio único, pois partem de quem possui confiança e acesso autorizado. Exigem abordagem multifacetada: soluções técnicas, políticas robustas, monitoramento contínuo e conscientização dos colaboradores.

Neste post, nós:

- Definimos ameaças internas e as características de insiders.

- Exploramos tipos de ameaças: não intencionais, intencionais, colusivas e de terceiros.

- Apresentamos exemplos reais de impacto.

- Fornecemos amostras de código em Bash e Python.

- Detalhamos etapas de avaliação, gerenciamento e mitigação.

- Listamos boas práticas para um programa forte de mitigação.

Com controles comportamentais e técnicos, as organizações podem reduzir significativamente os riscos e proteger seus ativos críticos. Vigilância contínua, monitoramento proativo e consciência dos funcionários permanecem fundamentais em qualquer estratégia de cibersegurança.

Referências

- CISA: Mitigação de Ameaças Internas

- CISA: Definição de Ameaças Internas

- NIST SP 800-53

- SANS Institute: Melhores Práticas de Programas de Ameaça Interna

- MITRE ATT&CK Framework

Ao implementar as estratégias e práticas discutidas, você aumentará a resiliência da sua organização contra ameaças internas e criará um ambiente seguro para operações críticas. Revisite estas práticas continuamente e adapte-se às ameaças emergentes.

Boa segurança!

Leve Sua Carreira em Cibersegurança para o Próximo Nível

Se você achou este conteúdo valioso, imagine o que você poderia alcançar com nosso programa de treinamento de elite abrangente de 47 semanas. Junte-se a mais de 1.200 alunos que transformaram suas carreiras com as técnicas da Unidade 8200.